Secure Service Accounts(SSA) がベータ ステージから正式に一般対応(GA) へと移行しています。SSA は、Autodesk Platform Services(APS)との 3-legged 認証(サーバー間)統合をより安全で柔軟かつ現代的な方法で自動化します。

APS アクセス:2-legged と 3-legged でご紹介している APS の従来からの仕様でもある、「複数プロジェクトに 2-legged 認証フローを利用してアクセスするアプリ」の過剰アクセスの懸念に対する解とも言えます。

なぜセキュアなサービスアカウントなのか?

| なぜこれが開発者にとって重要なのか | なぜ IT 管理者にとってこれが重要なのか |

| SSA は 3-legged 認証エンドポイントへのアクセスを必要とするタスクの自動化を大幅に簡素化し、複雑な回避策や認証の課題を排除します。ACC/BIM360 の API の大半は「3-legged 認証のみ」であり、実質的に 2-legged 認証の自動化を制限しています。ログインプロンプトやリフレッシュトークンなどの回避策を使うのは、長期的なセキュリティ、スケーラビリティ、ガバナンスには理想的ではありません。OTP と ReCaptcha が有効化されてから、ログインボックスの使用がどんどん難しくなっています。 | SSA は IT 管理者にサービスアカウントへのアクセスを制限するための馴染み深い管理を提供します。これにより、インストールされるアプリが管理者が許可したものだけにアクセスできるという、細かい権限が保証されます。 |

セキュアサービスアカウント(SSA)は、以下のような機能を提供します。

- 安全な秘密鍵で認証

- 特定のプロジェクトやハブに対して、ユーザーに似た正確な権限を適用

- 自動化目的でパスワードを保存・共有が不要

SSA は、ゼロトラスト原則や最新のエンタープライズセキュリティ基準に沿った、アプリ統合に適度なアクセスを提供します。

主な特徴

🔐 ログインボックス、ReCaptcha、OTP を必要としない

秘密鍵(Private Key)を使って JSON Web Token(JWT)で認証し、ログインボックスのプロンプトやリフレッシュトークンの管理が不要になります。

⚙️ 自動化用途の構築

CI/CD パイプライン、データ統合、バックエンドタスクに最適です。ユーザー操作は一切不要です。

📋 監査対応

SSAトークンの使用状況は、ACC アクティビティログシステムで一般的なユーザーと同様に追跡可能であり、企業のコンプライアンスモデルに明確に適合します。

新機能

ベータ終了後、利用者が直面した多くの問題を解決し、重要な新機能を追加しました:

- 🔒 Client ID アクセス制御:セキュリティ制御を強化して、開発者アプリによるアクセスから機密性の高い ACC プロジェクトを保護

- 📋 ACC Build モジュールの完全サポート:Sheets、Costs、Forms API を含むすべての ACC Build モジュールで SSA を使用可

- ⚙️ Admin API 統合:Admin API への API 呼び出しを大幅に簡素化(2-legged 認証だけでなく 3-legged 認証アクセスも可能で、単一のロボット(SA)アカウントで管理タスクの自動化が可能

(注:3-legged 認証機能実装は遅れています) - 🔄 Revit Cloud Workshare(RCW): Revit Cloud Worksharing との完全互換性(ベータ期間中に修正済み)

詳細は次の注記 * を参照してください。- SSA API ドキュメント

- 3-legged 認証フローを必要とする ACC API(Admin、Docs、Costs、Build、Issues、Forms など)への包括的なサポート

- 導入を始める開発者向け強化版 SSA 管理ツール(SSA Management Tool)

- SSA は Autodesk App Store アプリにも対応しています。アプリの公開手順では、SA/ロボット アカウントに関連付けられた同じ Client ID を提供します。IT ハブ管理者がアプリをインストールする際、管理者(アプリの所有者)は新しいロボットのメールアドレス(メールまたは自社のカスタム Web インターフェースを通じて)を提供する必要があります。彼らはこのロボットのメールアドレスをメンバーとして ACC/BIM360/Fusion プロジェクトに追加します。注:ロボットのメールアドレスには Client ID も含まれています。

すべての改善点や新機能の詳細は、Overview セクションをご覧ください。

* 注意:SSA での RCW に関して:

SA ユーザーと共に RCM API を使用する場合、Revit Cloud Worksharing モデルにアクセスするには BIM Collaborate(READ)または BIM Collaborate Pro(READ/WRITE)のいずれかのライセンスが必要です。また、モデルがあるフォルダに「閲覧+ダウンロード」権限を持つ SSA ユーザーに割り当てることも忘れないでください。

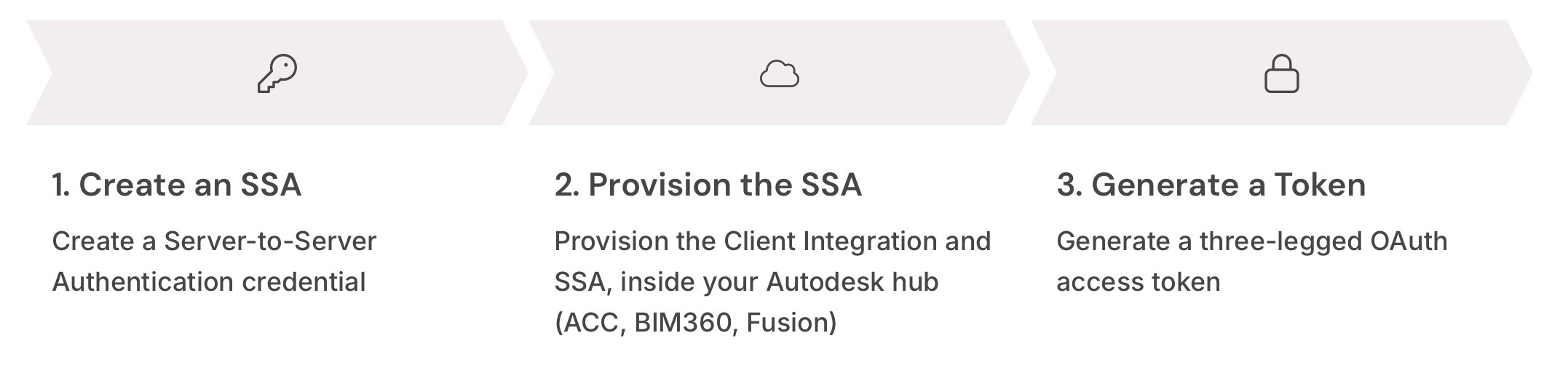

始め方:

すべてのステップは、公式 SSA API ドキュメント内の How-to Guide に 3 つのタスクに分けて説明されています。

開発者セットアップ:初めてのロボットアカウント作成

1. 動画内容の確認

まずは(上記画像をクリックして)開発者のセットアップを案内する動画をご確認ください:

2. サーバー間アプリの作成

- デベロッパーハブへ移動します。

- サーバー間(Server-to-Server)タイプの新しいアプリを作成します 。

- Client ID と Client Secret をクリップボードにコピーします。

3. SSA 用のロボット アカウントを作成

- https://ssa-manager.autodesk.io へ移動します。

- 上記 2. で取得した Client ID と Client Secret でログインします。

- ロボットの First Name と Last Name を入力します。

- [Create Account with Name] をクリックします 。

- [Create Key] をクリックして次の内容をクリップボードにコピーします。:

- Key ID

- Service ID

- Private Key

セットアップのテスト

4. 3-legged アクセストークンの生成

- [Create Token with Scope] ボタンをクリックします。

- https://jwt.io で得られた JWTトークンを開いてスコープを検証します。

これで Autodesk Construction Cloud(ACC)ハブ内にロボットを追加する準備ができました:

IT ハブ管理者の設定:ロボット アカウントを ACC ハブに追加する

このロボット アカウントを Autodesk Construction Cloud(ACC)ハブに追加するには、以下の条件が必要です:

- – 開発者向けアプリ(Client ID)

- – ロボット アカウントのメールアドレス

詳細は前述の 開発者セットアップ の動画を参照してください。

—

1. アプリをカスタム統合する

- ACC にサインイン後、Account Admin ページから カスタム統合 ページへ移動します。

- Autodesk Construction Cloud は、2026年3月に Autodesk Forma に統合されましたが、カスタム統合等に変更はありません。

>>新しい Autodesk Forma インダストリークラウドについて

- Autodesk Construction Cloud は、2026年3月に Autodesk Forma に統合されましたが、カスタム統合等に変更はありません。

- Client ID を追加してください 。

- この操作でアプリはハブへのアクセスを得られます。

2. ロボット アカウントをプロジェクトメンバーとして追加する

- ロボット アカウントのメールアドレスをアクセスが必要なプロジェクトに招待してください。

- アカウントはプロジェクト テンプレート作成やロールを使って自動化できます。

3. ロボット権限の設定

- フォルダ アクセスについて:通常のユーザーと同様にフォルダレベルの権限を付与します。

- Issues APIに ついては、通常のユーザーと同様に Issues Permissions Settings でアクセスを設定します。

- Build モジュールアクセス:

- プロジェクトメンバーページでは、ロボットが関連する Build モジュール(例:RFIs、Forms)にすべて登録されていることを確認してください。

- オプション:2-legged 認証アクセスを無効にする。

- セキュリティ強化のために、2-legged 認証フローの Data Management API へのアクセスを無効にするようリクエストすることができます。

- リクエストの提出には、Behavior notes の Two-Legged Token Restrictions にあるプロセスに従ってください。

- 注意:制限はハブではなく Client ID に加えられます。Client ID が 2-legged 認証制限にされている場合、同 Client ID と Secret の使用が制限されます。2-legged 認証は Client ID を持つハブで Data Management API や ACC Admin API に使用することが出来ません。このため、同 Client ID をカスタム統合してもアクセスは制限されたままになります。「ハブ 1 はアクセス許可、ハブ 2 はアクセス制限」のようにすることは出来ません。この制限は Client ID 自体に適用され、個々のハブには適用されません。制約されるのはハブではなく Client ID です。

—

Autodesk University クラス

Autodesk University 2025 で SSA セッションが開催されています。Getting Started with Secure Service Accounts in Autodesk Platform Servicesから収録動画と資料を参照することが出来ます。

今後の展望

GA が利用可能になったことで、SSA の能力拡大を続けています。さらに、3LO API のサポート、2LO を介した Admin API の制限機能強化、そしてACC ポータル内の SA アカウント管理専用の UI アップデートに取り組んでいます。

- 本番環境でSSAを導入する際のご意見やご提案をお待ちしています。

- サポートが必要な場合は、通常の Support – Get Help からご連絡ください。

- 2-legged 認証フローの Data Management API へのアクセスを無効にするようリクエストには、Behavior notes の Two-Legged Token Restrictions に

※ 本記事は UPDATE: Secure Service Accounts (SSA) goes GA | Autodesk Platform Services から転写・翻訳したものです。

You must be logged in to post a comment.